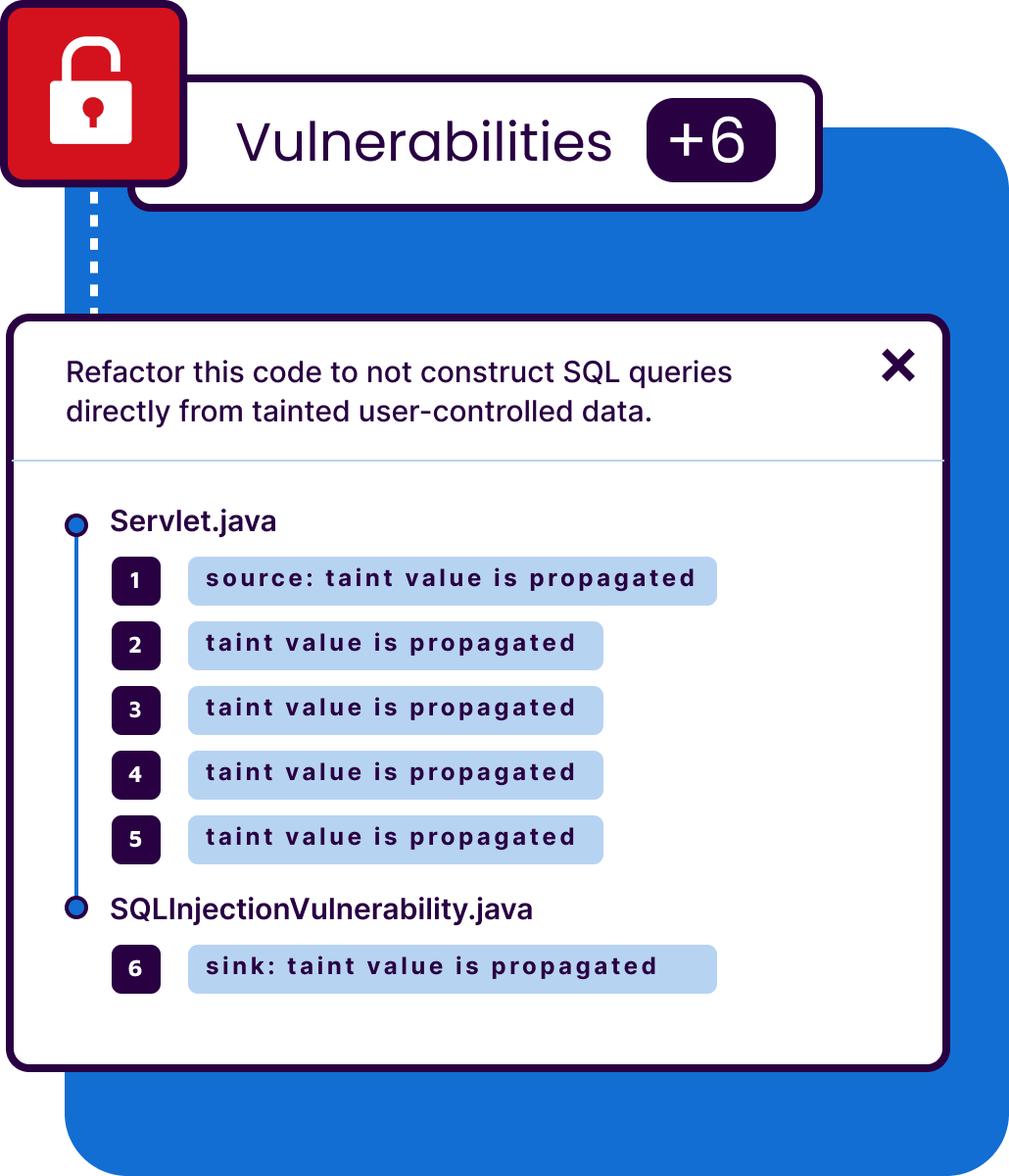

La seguridad de las aplicaciones se consigue asegurándose de que los datos se limpian antes de llegar a las partes críticas del sistema (base de datos, sistema de archivos, sistema operativo, etc.).

Análisis de contaminación: es la capacidad de rastrear las entradas de usuarios no confiables a lo largo del flujo de ejecución, desde la fuente de la vulnerabilidad hasta la ubicación del código («sumidero») donde se produce el compromiso.

Configure su análisis de contaminación declarando los marcos personalizados que utiliza para capturar las entradas de los usuarios y/o para conservarlas.